Wer heute in Deutschland DeFi nutzt, steht vor einer ungewöhnlich einfachen Frage mit komplizierter Antwort: Welche Wallet schützt mein Kapital, ohne meine Arbeit mit Multi‑Chain‑Swaps und Bridges zu verkomplizieren? Rabby wird oft als die elegante Antwort angepriesen — doch viele Annahmen über Sicherheit, Bequemlichkeit und Kontrolle sind entweder ungenau oder unvollständig. Dieser Text räumt mit vier verbreiteten Mythen auf, erklärt die zugrundeliegenden Mechaniken, benennt klare Grenzen und liefert Entscheidungsheuristiken, die Sie sofort anwenden können.

Warum das wichtig ist: In Deutschland und der EU wächst die Nutzung von Layer‑2‑Netzwerken, Cross‑Chain‑Bridges und dezentralen Börsen. Jeder zusätzliche Schritt erhöht die Angriffsfläche. Eine Wallet, die Multi‑Chain-Funktionalität verspricht, muss vor allem zwei Dinge liefern: echte Prüfmechanismen gegen Fehler und Angriffe, und eine Architektur, die Ihre Schlüssel nicht unnötig exponiert. Rabby adressiert beides technisch auf mehrere Arten — aber nicht vollständig. Lesen Sie weiter, wenn Sie wissen wollen, welche Annahmen Sie fallenlassen sollten und welche Funktionen wirklich den Unterschied machen.

Mythos 1: “Multi‑Chain” heißt automatisch sicherer

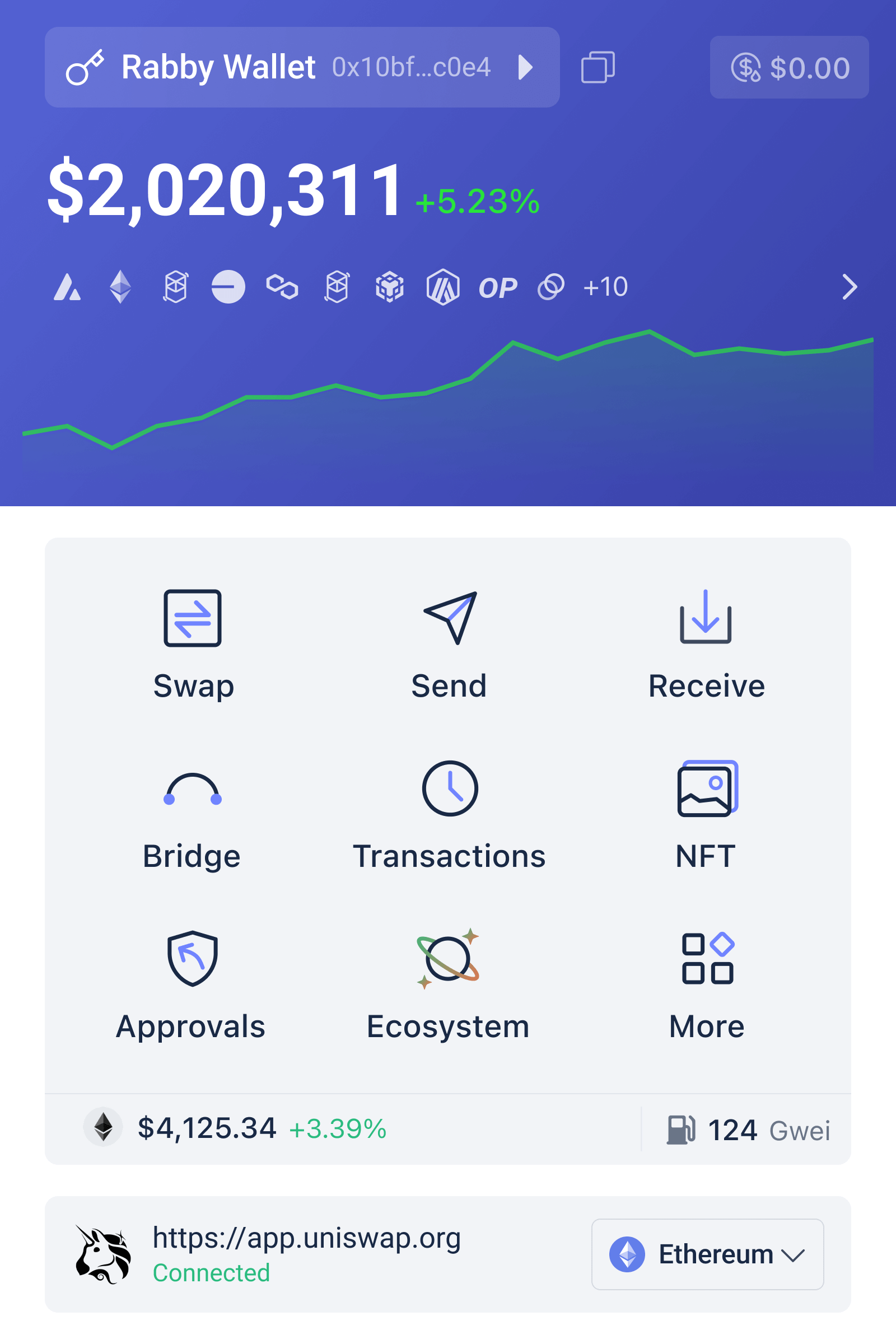

Viele Nutzer interpretieren Multi‑Chain‑Support als Vorteil für die Sicherheit: mehr Auswahl, mehr Redundanz. Mechanistisch ist das Gegenteil oft wahr. Je mehr Ketten und Bridges eine Wallet verwaltet, desto mehr Codepfade, Schnittstellen und externe Integrationen existieren — und jedes zusätzliche Element kann ein Einfallstor sein. Rabby reduziert dieses Risiko an mehreren Punkten: Die Wallet ist Open Source unter MIT-Lizenz (was Prüfungen ermöglicht), speichert Schlüssel lokal (non‑custodial) und führt vor der Signierung eine Transaktionssimulation durch, die die erwarteten Saldenänderungen anzeigt. Diese Kombination senkt das Risiko von User‑Fehlern und unsichtbaren Token‑Transfers.

Aber: Open Source und lokale Schlüssel sind keine Garantie. Die Simulation kann falsch interpretiert werden; Bridges wie LI.FI, die Rabby integriert, sind externes Risiko — wenn ein Bridge‑Smart Contract angegriffen wird, hilft die Wallet nur begrenzt. Praktische Regel: Multi‑Chain ist ein Feature, kein Sicherheitsparadigma. Entscheidend ist, wie die Wallet Sie vor Fehlentscheidungen schützt (z. B. unendliche Approvals, Phishing‑Adressen) — und hier bietet Rabby eine eingebaute Sicherheits‑Engine, die genau diese Fälle prüft.

Mythos 2: Transaktionssimulation ersetzt gesunden Skeptizismus

Die Transaktionssimulation ist eine der hervorstechenden Funktionen von Rabby: Bevor Sie signieren, sehen Sie die erwarteten Tokenänderungen. Mechanismus erklärt: Die Wallet führt eine lokale, off‑chain Simulation durch, wertet den Smart‑Contract‑Call aus und zeigt die Resultate an. Das ist nützlich, weil viele Angriffe auf die Unkenntnis von Nutzern setzen (z. B. versteckte Gebühren oder Token‑Austauschverhältnisse).

Grenzen und Falle: Simulationen hängen von den zugrundeliegenden RPC‑Daten und dem Code der simulierten Verträge ab. Wenn ein Vertrag im Moment der Simulation manipuliert wird oder das RPC‑Node falsche State‑Daten liefert, kann die Vorschau irreführend sein. Außerdem schützt die Simulation nicht vor ex post Risken — etwa rückwirkenden Vertragsänderungen auf Protokollseite oder Bridge‑Exploits nach Abschluss der Transaktion.

Praktischer Leitsatz: Nutzen Sie Simulationen als ein starkes Entscheidungswerkzeug, aber nicht als alleinige Absicherung. Kombinieren Sie die Vorschau mit Adress‑Checks, Limit‑Order‑Taktiken bei Swaps und, wo möglich, einer zweiten Signatur (Hardware‑Wallet). Rabby lässt sich mit Ledger, Trezor und OneKey koppeln — das reduziert das Risiko kompromittierter Browser‑Umgebungen erheblich.

Mythos 3: Ein integrierter Swap‑Aggregator macht Routing‑Risiken irrelevant

Rabby integriert einen Swap‑Aggregator, der Uniswap, 1inch und andere DEX‑Routen scannt, um günstige Kurse bei geringer Slippage zu finden. Technisch reduziert das Fragmentierungs‑Risiko: anstatt manuell mehrere DEXes zu prüfen, übernimmt die Wallet das Routing. Doch zwei wichtige Grenzen bleiben:

Erstens: Aggregatoren optimieren oft kurzfristig für Preis, nicht für Gegenparteirisiko. Ein günstiger Kurs kann durch Liquidität in weniger geprüften Pools erkauft werden. Zweitens: Aggregation bedeutet größere Komplexität bei der Transaktion — der letztendliche Call kann mehrere Swaps einschließen, was die Angriffsfläche erhöht, falls eines der Zwischenelemente manipuliert ist.

Was bedeutet das für Praxisnutzer in Deutschland? Wenn Sie größere Summen bewegen, ist es ratsam, Aggregator‑Vorschläge nicht blind zu akzeptieren: prüfen Sie die Zieladressen, setzen Sie maximale Slippage‑Limits und nutzen Sie Hardware‑Signaturen. Für schnelle, kleine Swaps ist der Komfort oft ein sinnvolles Trade‑off; für Treasury‑Level‑Transfers gilt: konservative Routings und Audits sind wichtiger als ein paar Basispunkte gespartes Slippage.

Mythos 4: Browser‑Erweiterung = unsicher

Browser‑Extensions haben den Ruf, besonders angreifbar zu sein, weil sie im gleichen Prozess wie Websites laufen. Rabby ist primär als Extension für Chrome, Brave und Edge verfügbar, bietet aber auch Desktop‑Apps und mobile Clients. Einige Sicherheitsmechanismen mildern die typischen Risiken: lokale Schlüsselspeicherung verhindert Server‑seitigen Diebstahl; die Wallet ändert keine Transaktionen, sondern prüft sie nur, und Kernfunktionen bleiben offline einsetzbar. Trotzdem bleibt ein fundamentaler Punkt bestehen: Browser‑Komponenten können durch bösartige Websites, kompromittierte Extensions oder Browser‑Exploits angegriffen werden.

Konkrete Empfehlungen: Verwenden Sie für signifikante Vermögenswerte eine Kombination aus Desktop‑App oder Hardware‑Wallet‑Signatur; beschränken Sie die verwendeten Browser‑Extensions; halten Sie Betriebssystem und Browser aktuell; nutzen Sie separate Profile oder Browser‑Instanzen für DeFi‑Aktivitäten. Diese operationalen Maßnahmen sind oft wirksamer als jede einzelne technische Feature‑Versprechung.

Wo Rabby wirklich nützt — und wo Vorsicht geboten ist

Die Wallet bringt eine Reihe von Funktionen zusammen, die für DeFi‑Nutzer in Deutschland konkret nützlich sind: automatische Netzwerkschaltung reduziert Fehler beim Interagieren mit dApps, die Gas‑Account‑Funktion erlaubt Gebührenzahlung in Stablecoins (praktisch in Multi‑Chain‑Setups), und das Belohnungssystem (Rabby Points) kann kleine Verhaltensanreize bieten. Die Open‑Source‑Natur erlaubt die Community‑Auditierung; die breite EVM‑Unterstützung (140+ Chains) macht die Wallet attraktiv für Multi‑Chain‑Trader.

Doch: Keine Wallet eliminiert systemisches Risiko. Bridges bleiben kritische Einfallstore; die Qualität von externen Integrationen (Aggregatoren, Bridge‑Protokolle) bestimmt oft die tatsächliche Sicherheit mehr als die Wallet selbst. Für Nutzer heißt das: Rabby ist ein gut ausgestattetes Werkzeug, aber nicht eine sicherheitsgarantierende Blackbox.

Wenn Sie Rabby ausprobieren wollen, finden Sie die offizielle Erweiterungsseite hier: rabby. Installieren Sie nur von vertrauenswürdigen Quellen und prüfen Sie Hashes/Signaturen, wenn verfügbar.

Ein wiederverwendbares Entscheidungs‑Framework

Beim Vergleich von Wallets und bei der Wahl von Operationen hilft dieses einfache Framework, das Sie schnell anwenden können:

1) Angriffsfläche identifizieren: Welche externen Protokolle, Bridges, Aggregatoren werden verwendet? Jedes hinzugefügte Element erhöht die Komplexität.

2) Schutzschichten bewerten: Lokal gespeicherte Schlüssel, Hardware‑Signaturen, Transaktionssimulation und Vertragsscans — sind alle vorhanden und kombinierbar?

3) Operational Hygiene prüfen: Nutzen Sie getrennte Browser‑Profile, aktualisieren Sie softwareseitig regelmäßig, beschränken Sie Berechtigungen und prüfen Sie Approvals.

4) Wertsegmentieren: Kleine, tägliche Beträge in bequemen Umgebungen; größere Beträge nur nach mehrfacher Prüfung und mit Hardware‑Signatur.

FAQ

Ist Rabby sicherer als MetaMask?

Antwort: “Sicherer” ist kontextabhängig. Rabby bietet zusätzliche Funktionen (Transaktionssimulation, integrierter Sicherheits‑Scanner, automatische Netzwerkschaltung und starke Hardware‑Wallet‑Integration), die bestimmte Fehlerarten besser abfangen als MetaMask. MetaMask dagegen hat einen starken Marktanteil und umfangreiche Integrationen. Entscheidend sind Nutzungsweise, Kombination mit Hardware‑Wallets und operative Sicherheitsgewohnheiten — nicht nur die Wahl der Extension.

Schützt die Transaktionssimulation vor Bridge‑Exploits?

Antwort: Nein. Die Simulation zeigt, wie eine Transaktion voraussichtlich ausgeführt wird und welche Saldenänderungen entstehen. Bridge‑Exploits oder nachfolgende Vertragsmanipulationen liegen außerhalb dessen, was eine lokale Simulation zuverlässig vorhersagen kann. Verwenden Sie Bridge‑Transfers nur mit geprüften Protokollen und segmentieren Sie Beträge.

Kann ich in Deutschland Gas‑Fees in Euro‑Stablecoins zahlen?

Antwort: Rabby bietet eine “Gas Account”-Funktion, die netzwerkübergreifend Gas mit Stablecoins wie USDC ermöglicht. Das reduziert das Problem, dass auf einigen Chains native Token für Gebühren fehlen. Juristische oder steuerliche Fragen zur Abrechnung in Euro sollten Sie mit einem lokalen Steuerberater klären, da technische Funktionen nicht automatisch steuerliche Klarheit schaffen.

Sollte ich die Browser‑Extension oder die Desktop/App‑Version nutzen?

Antwort: Für hohe Sicherheiten ist die Kombination sinnvoll: Desktop‑App + Hardware‑Wallet für größere Beträge; Browser‑Extension für häufige, kleinere Interaktionen. Desktop‑Apps trennen oft den Prozesskontext etwas besser vom Browser, was die Angriffsfläche reduziert.

Zusammenfassend: Rabby bringt viele praktisch wirkende Sicherheitswerkzeuge und Komfortfunktionen zusammen — Transaktionssimulation, Vertragsprüfungen, Gas‑Accounts und breite Chain‑Unterstützung. Diese Tools reduzieren bestimmte Risiken deutlich, machen Sie aber nicht immun gegen Bridge‑Exploits, fehlerhafte Integrationen oder schlechte Betriebsgewohnheiten. Nutzen Sie die Simulationen, koppeln Sie Hardware‑Wallets, segmentieren Sie Werte und behalten Sie stets die externe Protokollqualität im Blick. So wird Rabby zu einem nützlichen Baustein in einer defensiven DeFi‑Strategie, nicht zum alleinigen Sicherheitsanker.